🚩 Status Quo - Wie werden Barcodes verwendet?

Die Verwendung von Barcodes in der Inventarverwaltung hat sich in den letzten Jahren weit verbreitet.

Sie bieten eine effiziente und schnelle Möglichkeit, Artikel zu identifizieren und Informationen wie Lagerstandorte, Seriennummern oder Produktbeschreibungen abzurufen.

Doch so vorteilhaft diese Technologie auf den ersten Blick auch erscheinen mag, birgt sie auch einige Gefahren und Risiken im Bezug auf QR-Codes, die häufig übersehen werden.

😨 Quishing - Manipulation und Fälschung von QR-Codes

Einer der Hauptgründe, warum QR-Codes in der Inventarverwaltung gefährlich sein können, ist ihre leichte Manipulierbarkeit.

QR-Codes sind im Wesentlichen nichts anderes als codierte Informationen, die von einem Scanner gelesen werden können.

Diese Codes lassen sich relativ einfach fälschen oder manipulieren, um falsche Informationen zu verbreiten. Ein böswilliger Akteur könnte beispielsweise einen QR-Code so verändern, dass er zu falschen Daten führt oder auf schadhafte Websites umleitet.

Für Unternehmen bedeutet dies, dass sie sich nicht allein auf die Echtheit eines QR-Codes verlassen können. Ein manipulierter Code könnte im schlimmsten Fall dazu führen, dass falsche Lagerbestände angezeigt oder wertvolle Daten verändert werden.

Weitere Details zum gesamten Thema Quishing können Sie in unserem separaten Artikel lesen.

Um solche Risiken zu minimieren, ist es unerlässlich, zusätzliche Sicherheitsmaßnahmen zu ergreifen, wie z.B. die regelmäßige Überprüfung der Codes oder die Einführung von Sicherheitsmerkmalen wie Verschlüsselung.

Eine andere Möglichkeit wäre auch gänzlich auf QR-Codes zu verzichten und andere Barcode-Arten zu verwenden.

🔥 Sicherheitslücken und Cyberangriffe von QR-Codes

Ein weiteres Problem im Zusammenhang mit QR-Codes ist die potenzielle Anfälligkeit für Cyberangriffe. Viele QR-Codes verweisen auf Websites oder Cloud-Dienste, die zur Verwaltung des Inventars genutzt werden.

Wird der QR-Code von einem mobilen Gerät oder Computer gescannt, der nicht ausreichend gegen Cyberangriffe geschützt ist, könnte dies eine Sicherheitslücke öffnen.

ACHTUNG: Hacker könnten QR-Codes so manipulieren, dass sie auf Phishing-Seiten oder schädliche Programme verlinken.

Ein solcher Angriff könnte es ihnen ermöglichen, in das IT-System eines Unternehmens einzudringen, sensible Daten zu stehlen oder den Betrieb zu stören.

Besonders gefährlich ist dies in Verbindung mit der Tatsache, dass QR-Codes von den meisten Menschen ohne Bedenken gescannt werden – das Risiko, dass ein gefährlicher Code unbemerkt bleibt, ist daher hoch.

ℹ Fehlende Rückverfolgbarkeit und Transparenz

In einer idealen Welt wären QR-Codes einzigartig und unveränderbar, aber in der Realität fehlt oft die Möglichkeit, Änderungen an den Codes und deren Verwendung lückenlos nachzuverfolgen.

Wenn ein QR-Code beschädigt, dupliziert oder manipuliert wird, gibt es häufig keine einfache Möglichkeit, dies nachzuvollziehen. Dies kann zu erheblichen Problemen bei der Rückverfolgbarkeit und der Integrität der Daten führen.

Ohne eine klare Protokollierung und ein System zur Rückverfolgbarkeit kann es zu Missverständnissen oder Fehlern bei der Verwaltung des Inventars kommen.

Beispielsweise könnte ein Produkt durch einen beschädigten oder nicht funktionierenden QR-Code fälschlicherweise als „nicht vorhanden“ markiert werden, obwohl es physisch im Lager ist.

Dies kann besonders in Branchen mit strengen Regulierungen und Qualitätsstandards, wie z.B. in der Pharmaindustrie oder im Lebensmittelsektor, zu schwerwiegenden Folgen führen.

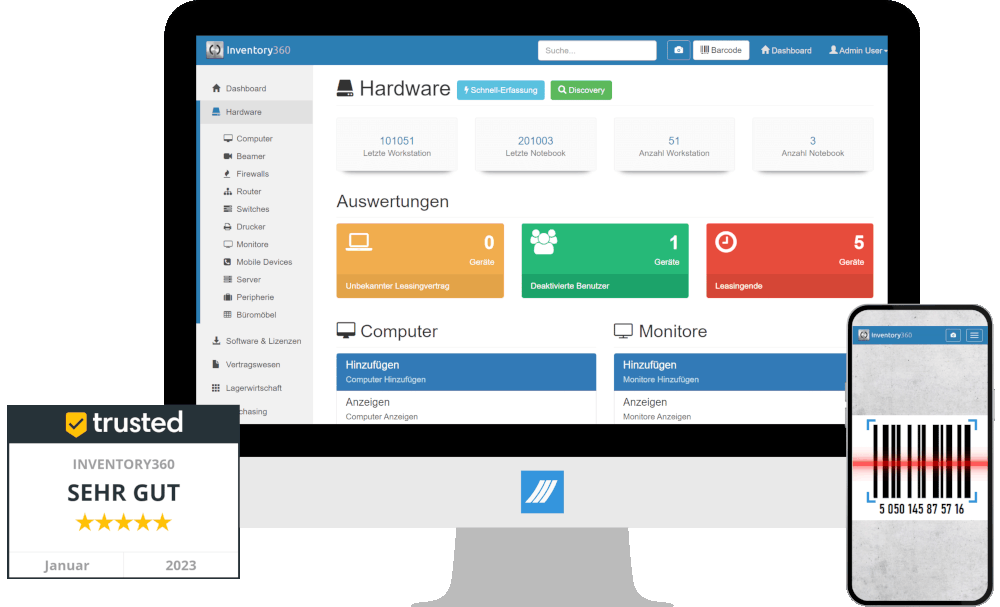

💡 Inventarisierung leicht gemacht

Kombiniert Hardware, Lizenzen, Verträge, Bestellungen und vieles mehr in einem System.

🔗 Abhängigkeit von externen Geräten und Software

Die Nutzung von QR-Codes in der Inventarverwaltung setzt voraus, dass Unternehmen auf externe Geräte und Software zur Verarbeitung der Codes angewiesen sind.

Scanner, mobile Geräte und die entsprechenden Anwendungen müssen regelmäßig aktualisiert und gewartet werden. Ein technischer Ausfall oder veraltete Software kann zu erheblichen Verzögerungen im Betrieb führen.

Darüber hinaus besteht das Risiko, dass bestimmte QR-Code-Formate oder -Standards in Zukunft veraltet sind oder nicht mehr unterstützt werden.

Dies könnte dazu führen, dass Unternehmen gezwungen sind, ihre gesamten Inventarsysteme umzurüsten, was sowohl zeitaufwändig als auch kostspielig sein kann.

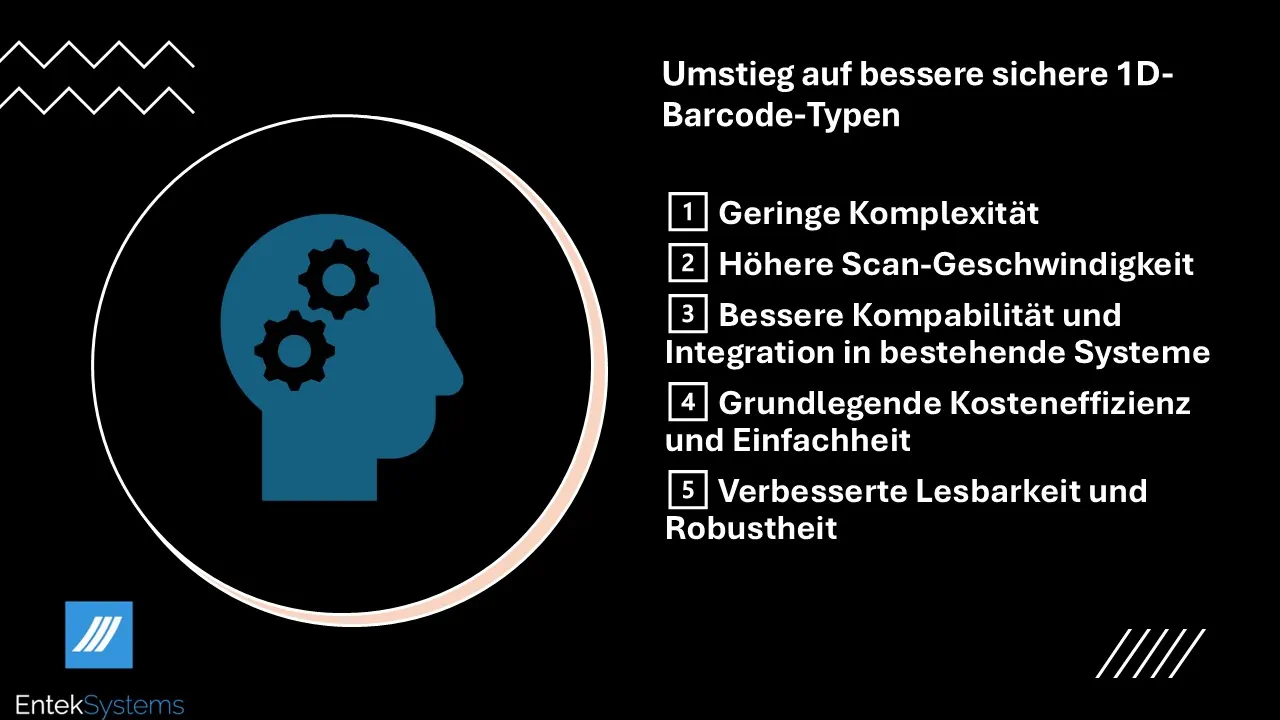

🚏 Umstieg auf bessere sichere 1D-Barcode-Typen (z. B. Code 128)

Beispielhaft stellen wir uns den Umstieg bzw. die Nutzung des Code 128 vor und erläutern anhand dieses Beispiels die wesentlichen Unterschiede zum QR-Code:

1️⃣ Geringe Komplexität

QR-Codes können eine große Menge an Informationen speichern, was in vielen Fällen ein Vorteil ist. Allerdings ist die Komplexität der Informationen in der Inventarverwaltung oft gar nicht so hoch.

Typische Inventardaten wie Artikelnummern, Lagerstandorte oder Bestellcodes benötigen meist nur einfache alphanumerische Zeichenfolgen.

Hier spielt Code 128 seine Stärke aus: Es kann effizient und kompakt alle notwendigen Informationen speichern, ohne die komplexe Struktur eines 2D-Codes zu benötigen.

2️⃣ Höhere Scan-Geschwindigkeit

Code 128 Barcodes bieten eine höhere Scangeschwindigkeit im Vergleich zu QR-Codes, besonders in Umgebungen, in denen das Scannen großer Mengen von Produkten oder Artikeln erforderlich ist.

1D-Scanner sind in der Regel schneller und benötigen weniger komplexe Technologie als 2D-Scanner.

Dies reduziert die Zeit, die für das Scannen eines Artikels benötigt wird, und steigert so die Effizienz der Inventarprozesse.

3️⃣ Bessere Kompabilität und Integration in bestehende Systeme

Ein weiterer wichtiger Aspekt ist die Kompatibilität von Code 128 Barcodes mit bestehenden Lagerverwaltungssystemen.

Da Code 128 weit verbreitet und seit Jahrzehnten im Einsatz ist, wird es von fast allen handelsüblichen Barcode-Scannern und Systemen unterstützt.

Für viele Unternehmen bedeutet dies, dass sie ihre vorhandene Hardware, Software und Prozesse weiterhin nutzen können, ohne größere Anpassungen vornehmen zu müssen.

4️⃣ Grundlegende Kosteneffizienz und Einfachheit

Code 128 Barcodes sind im Vergleich zu QR-Codes oft kostengünstiger in der Produktion und Anwendung.

Da weniger Daten gespeichert werden und die Codierung einfacher ist, können Etiketten in größerer Stückzahl und zu niedrigeren Kosten gedruckt werden. Auch die erforderlichen Scanner und Lesegeräte sind in der Regel preiswerter und benötigen weniger Wartung.

Für Unternehmen, die große Mengen an Artikeln etikettieren und scannen müssen, können sich die niedrigeren Kosten für Etiketten und Scanner schnell summieren und signifikante Einsparungen ermöglichen.

5️⃣ Verbesserte Lesbarkeit und Robustheit

1D Barcodes (z. B. Code 128) haben den Vorteil, dass sie auf relativ kleinen Etiketten gedruckt werden können und dennoch leicht lesbar bleiben.

Außerdem sind 1D-Barcodes weniger anfällig für physische Beschädigungen als QR-Codes. Während QR-Codes aufgrund ihrer zweidimensionalen Struktur leicht durch Kratzer, Schmutz oder Verblassen unlesbar werden können, bleibt ein solcher Barcode auch bei leichten Beschädigungen oft lesbar.

📃 Fazit - Unternehmen sollten sichere Barcodes für Ihre Inventarverwaltung verwenden

Der Umstieg von QR-Codes auf 1D Barcodes in der Inventarverwaltung kann für viele Unternehmen erhebliche Vorteile bieten.

1D Barcodes (z. B. Code 128) ermöglicht schnellere Scans, höhere Kompatibilität mit bestehenden Systemen und eine kosteneffiziente Lösung für die Verwaltung von Inventardaten.

Obwohl QR-Codes weiterhin ihre Berechtigung haben, ist der Einsatz von Code 128 besonders in Umgebungen mit einfachen alphanumerischen Daten und hohem Scanvolumen oft die bessere Wahl.

Unternehmen, die diesen Wechsel sorgfältig planen und umsetzen, können von einer gesteigerten Effizienz und niedrigeren Betriebskosten profitieren.